Operator mesin pencari Google. Petunjuk untuk menggunakan jSQL Injection - alat multifungsi untuk menemukan dan mengeksploitasi injeksi SQL dalam tindakan Kali Linux Inurl

Jalankan file yang diunduh dengan mengklik dua kali (Anda harus memiliki mesin virtual ).

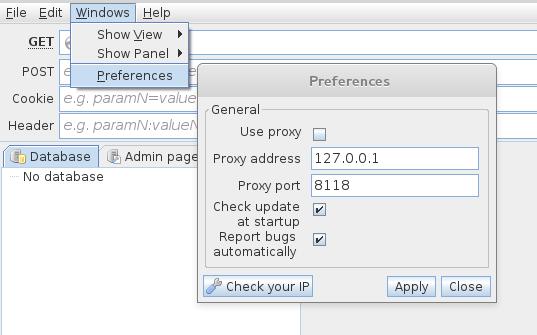

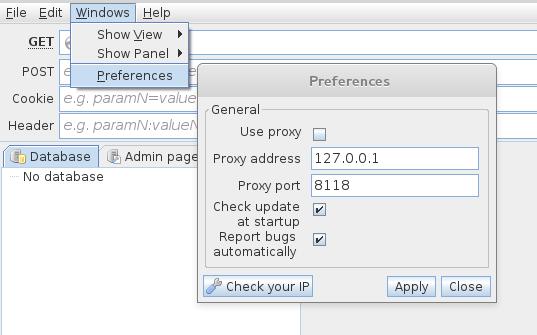

3. Anonimitas saat memeriksa situs untuk injeksi SQL

Menyiapkan Tor dan Privoxy di Kali Linux

[Bagian dalam pengembangan]

Menyiapkan Tor dan Privoxy di Windows

[Bagian dalam pengembangan]

Pengaturan proxy injeksi jSQL

[Bagian dalam pengembangan]

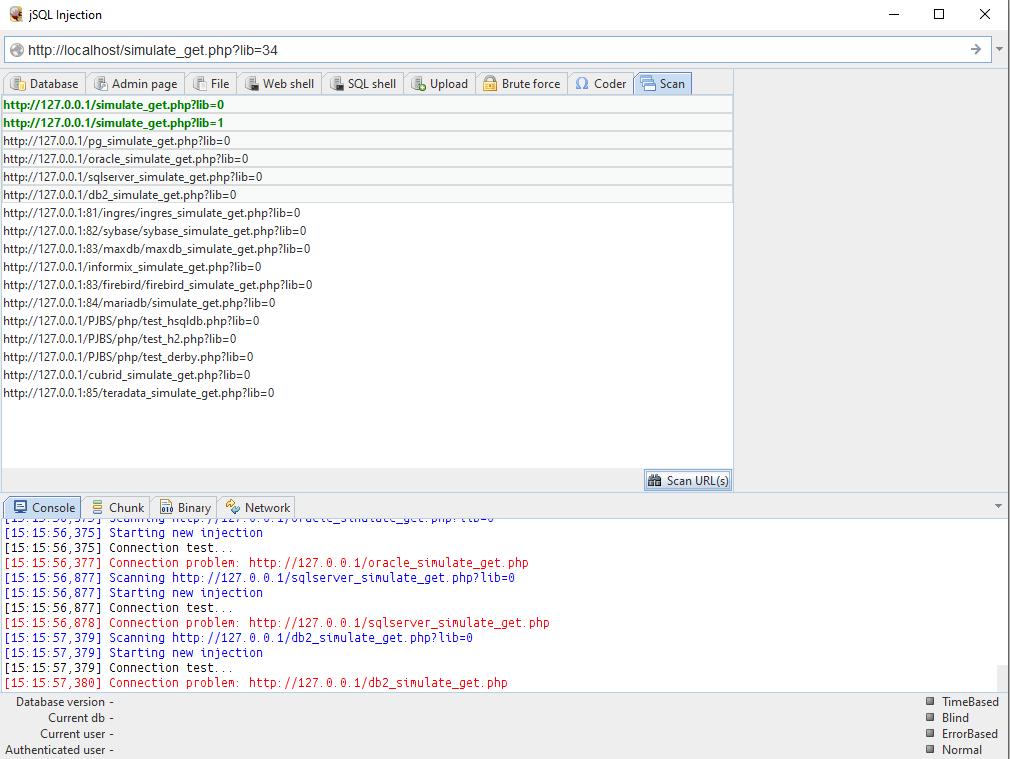

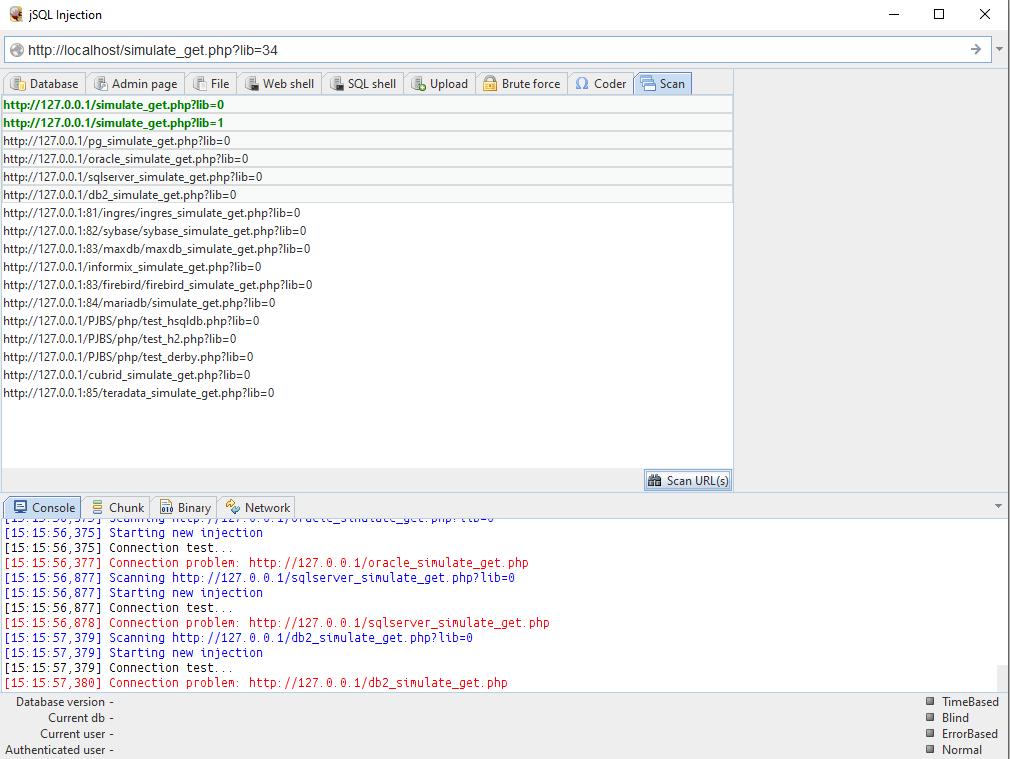

4. Memeriksa situs untuk injeksi SQL dengan jSQL Injection

Bekerja dengan program ini sangat sederhana. Cukup masukkan alamat situs dan tekan ENTER.

Tangkapan layar berikut menunjukkan bahwa situs tersebut rentan terhadap tiga jenis injeksi SQL sekaligus (informasi tentang mereka ditunjukkan di sudut kanan bawah). Dengan mengklik nama suntikan, Anda dapat mengganti metode yang digunakan:

Juga, kami telah menampilkan database yang ada.

Anda dapat melihat isi dari setiap tabel:

Biasanya, bagian paling menarik dari tabel adalah kredensial administrator.

Jika Anda beruntung dan Anda menemukan data administrator, maka terlalu dini untuk bersukacita. Anda juga perlu menemukan panel admin, tempat memasukkan data ini.

5. Cari admin dengan jSQL Injection

Untuk melakukan ini, buka tab berikutnya. Di sini kita bertemu dengan daftar kemungkinan alamat. Anda dapat memilih satu atau beberapa halaman untuk diperiksa:

Kemudahannya adalah Anda tidak perlu menggunakan program lain.

Sayangnya, tidak banyak programmer ceroboh yang menyimpan kata sandi dalam teks yang jelas. Cukup sering dalam string kata sandi kita melihat sesuatu seperti

8743b52063cd84097a65d1633f5c74f5

Ini adalah hash. Anda dapat mendekripsi dengan brute force. Dan… jSQL Injection memiliki brute-forcer bawaan.

6. Hash yang memaksa dengan jSQL Injection

Kenyamanan yang tidak perlu diragukan lagi adalah Anda tidak perlu mencari program lain. Ada dukungan untuk banyak hash paling populer.

Ini bukan pilihan terbaik. Untuk menjadi ahli dalam menguraikan hash, buku "" dalam bahasa Rusia direkomendasikan.

Namun, tentu saja, ketika tidak ada program lain yang tersedia atau tidak ada waktu untuk belajar, jSQL Injection dengan fungsi brute-force bawaan akan sangat berguna.

Ada pengaturan: Anda dapat mengatur karakter mana yang termasuk dalam kata sandi, rentang panjang kata sandi.

7. Operasi file setelah deteksi injeksi SQL

Selain operasi dengan database - membaca dan memodifikasinya, jika injeksi SQL terdeteksi, operasi file berikut dapat dilakukan:

- membaca file di server

- mengunggah file baru ke server

- mengunggah cangkang ke server

Dan semua ini diimplementasikan dalam jSQL Injection!

Ada batasan - server SQL harus memiliki hak file. Untuk administrator sistem yang wajar, mereka dinonaktifkan dan akses ke berkas sistem tidak dapat diperoleh.

Kehadiran hak istimewa file cukup mudah untuk diperiksa. Buka salah satu tab (membaca file, membuat shell, mengunggah file baru) dan coba lakukan salah satu operasi yang ditunjukkan.

Catatan lain yang sangat penting - kita perlu mengetahui jalur absolut yang tepat ke file yang akan kita gunakan - jika tidak, tidak akan ada yang berhasil.

Lihatlah tangkapan layar berikut:

Setiap upaya untuk beroperasi pada file dijawab oleh: Tidak ada hak istimewa FILE(tidak ada hak file). Dan tidak ada yang bisa dilakukan di sini.

Setiap upaya untuk beroperasi pada file dijawab oleh: Tidak ada hak istimewa FILE(tidak ada hak file). Dan tidak ada yang bisa dilakukan di sini.

Jika sebaliknya Anda memiliki kesalahan lain:

Masalah saat menulis ke [directory_name]

Ini berarti Anda salah menentukan jalur absolut tempat Anda ingin menulis file.

Untuk mengasumsikan jalur absolut, seseorang setidaknya harus tahu sistem operasi di mana server berjalan. Untuk melakukan ini, alihkan ke tab Jaringan.

Entri seperti itu (string Win64) memberi kami alasan untuk berasumsi bahwa kami berurusan dengan OS Windows:

Keep-Alive: timeout=5, max=99 Server: Apache/2.4.17 (Win64) PHP/7.0.0RC6 Koneksi: Keep-Alive Metode: HTTP/1.1 200 OK Panjang Konten: 353 Tanggal: Jum, 11 Des 2015 11:48:31 GMT X-Diberdayakan-Oleh: PHP/7.0.0RC6 Jenis Konten: teks/html; rangkaian karakter = UTF-8

Di sini kami memiliki beberapa Unix (*BSD, Linux):

Transfer-Encoding: chunked Tanggal: Jum, 11 Des 2015 11:57:02 GMT Metode: HTTP/1.1 200 OK Keep-Alive: timeout=3, max=100 Koneksi: keep-alive Content-Type: text/html X- Didukung-Oleh: PHP/5.3.29 Server: Apache/2.2.31 (Unix)

Dan di sini kita memiliki CentOS:

Metode: HTTP/1.1 200 OK Kedaluwarsa: Kam, 19 Nov 1981 08:52:00 GMT Set-Cookie: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; path=/ Koneksi: keep-alive X-Cache-Lookup: MISS from t1.hoster.ru:6666 Server: Apache/2.2.15 (CentOS) X-Powered-By: PHP/5.4.37 X-Cache: MISS from t1.hoster.ru Kontrol-Cache: tanpa penyimpanan, tanpa cache, harus divalidasi ulang, pasca-pemeriksaan=0, pra-pemeriksaan=0 Pragma: tanpa cache Tanggal: Jum, 11 Des 2015 12:08:54 GMT Transfer-Encoding: chunked Content-Type: text/html; charset=WINDOWS-1251

Di Windows, folder situs tipikal adalah C:\Server\data\htdocs\. Tetapi, pada kenyataannya, jika seseorang "berpikir" untuk membuat server di Windows, maka, kemungkinan besar, orang ini belum mendengar apa pun tentang hak istimewa. Oleh karena itu, sebaiknya Anda mulai mencoba langsung dari direktori C:/Windows/:

Seperti yang Anda lihat, semuanya berjalan sempurna pertama kali.

Tetapi cangkang Injeksi jSQL sendiri menimbulkan keraguan saya. Jika Anda memiliki hak istimewa file, maka Anda dapat mengunggah sesuatu dengan antarmuka web.

8. Situs pemeriksaan massal untuk injeksi SQL

Dan bahkan jSQL Injection memiliki fitur ini. Semuanya sangat sederhana - unggah daftar situs (dapat diimpor dari file), pilih yang ingin Anda periksa dan klik tombol yang sesuai untuk memulai operasi.

Keluaran oleh injeksi jSQL

jSQL Injection adalah alat yang bagus dan kuat untuk menemukan dan kemudian menggunakan injeksi SQL yang ditemukan di situs. Keuntungannya yang tidak diragukan: kemudahan penggunaan, fungsi terkait bawaan. jSQL Injection bisa menjadi sahabat pemula saat menganalisa website.

Dari kekurangannya, saya akan mencatat ketidakmungkinan mengedit database (setidaknya saya tidak menemukan fungsi ini). Seperti semua alat dengan antarmuka grafis, ketidakmampuan untuk menggunakan skrip dapat dikaitkan dengan kelemahan program ini. Namun demikian, beberapa otomatisasi juga dimungkinkan dalam program ini - berkat fungsi pemeriksaan situs massal bawaan.

jSQL Injection jauh lebih nyaman digunakan daripada sqlmap . Tetapi sqlmap mendukung lebih banyak jenis injeksi SQL, memiliki opsi firewall file, dan beberapa fitur lainnya.

Intinya: jSQL Injection adalah sahabat hacker pemula.

Bantuan untuk program ini di Ensiklopedia Kali Linux Anda akan menemukan di halaman ini: http://kali.tools/?p=706

Jadi, sekarang saya akan berbicara tentang cara meretas sesuatu tanpa pengetahuan khusus tentang apa pun. Saya katakan segera, ada sedikit manfaat dari ini, tapi tetap saja.

Pertama, Anda perlu menemukan situs itu sendiri. Untuk melakukan ini, buka google.com dan cari dorks

Inurl:pageid= inurl:games.php?id= inurl:page.php?file= inurl:newsDetail.php?id= inurl:gallery.php?id= inurl:article.php?id= inurl:show.php? id= inurl:staff_id= inurl:newsitem.php?num= inurl:readnews.php?id= inurl:top10.php?cat= inurl:historialeer.php?num= inurl:reagir.php?num= inurl:Stray- Questions-View.php?num= inurl:forum_bds.php?num= inurl:game.php?id= inurl:view_product.php?id= inurl:newsone.php?id= inurl:sw_comment.php?id= inurl: news.php?id= inurl:avd_start.php?avd= inurl:event.php?id= inurl:product-item.php?id= inurl:sql.php?id= inurl:news_view.php?id= inurl: select_biblio.php?id= inurl:humor.php?id= inurl:aboutbook.php?id= inurl:ogl_inet.php?ogl_id= inurl:fiche_spectacle.php?id= inurl:communique_detail.php?id= inurl:sem. php3?id= inurl:kategorie.php4?id= inurl:news.php?id= inurl:index.php?id= inurl:faq2.php?id= inurl:show_an.php?id= inurl:preview.php? id= inurl:loadpsb.php?id= inurl:opinions.php?id= inurl:spr.php?id= inurl:pages.php?id= inurl:announce.php?id= inurl:clanek.php4?id= saya nurl:participant.php?id= inurl:download.php?id= inurl:main.php?id= inurl:review.php?id= inurl:chappies.php?id= inurl:read.php?id= inurl: prod_detail.php?id= inurl:viewphoto.php?id= inurl:article.php?id= inurl:person.php?id= inurl:productinfo.php?id= inurl:showimg.php?id= inurl:view. php?id= inurl:website.php?id= inurl:hosting_info.php?id= inurl:gallery.php?id= inurl:rub.php?idr= inurl:view_faq.php?id= inurl:artikelinfo.php? id= inurl:detail.php?ID= inurl:index.php?= inurl:profile_view.php?id= inurl:category.php?id= inurl:publications.php?id= inurl:fellows.php?id= inurl :downloads_info.php?id= inurl:prod_info.php?id= inurl:shop.php?do=part&id= inurl:productinfo.php?id= inurl:collectionitem.php?id= inurl:band_info.php?id= inurl :product.php?id= inurl:releases.php?id= inurl:ray.php?id= inurl:produit.php?id= inurl:pop.php?id= inurl:shopping.php?id= inurl:productdetail .php?id= inurl:post.php?id= inurl:viewshowdetail.php?id= inurl:clubpage.php?id= inurl:memberInfo.php?id= inurl:section.php?id= di url:theme.php?id= inurl:page.php?id= inurl:shredder-categories.php?id= inurl:tradeCategory.php?id= inurl:product_ranges_view.php?ID= inurl:shop_category.php?id= inurl:transcript.php?id= inurl:channel_id= inurl:item_id= inurl:newsid= inurl:trainers.php?id= inurl:news-full.php?id= inurl:news_display.php?getid= inurl:index2. php?option= inurl:readnews.php?id= inurl:top10.php?cat= inurl:newsone.php?id= inurl:event.php?id= inurl:product-item.php?id= inurl:sql. php?id= inurl:aboutbook.php?id= inurl:preview.php?id= inurl:loadpsb.php?id= inurl:pages.php?id= inurl:material.php?id= inurl:clanek.php4? id= inurl:announce.php?id= inurl:chappies.php?id= inurl:read.php?id= inurl:viewapp.php?id= inurl:viewphoto.php?id= inurl:rub.php?idr= inurl:galeri_info.php?l= inurl:review.php?id= inurl:iniziativa.php?in= inurl:curriculum.php?id= inurl:labels.php?id= inurl:story.php?id= inurl: lihat.php? ID= inurl:newsone.php?id= inurl:aboutbook.php?id= inurl:material.php?id= inurl:opinions.php?id= inurl:announce.php?id= inurl:rub.php?idr= inurl:galeri_info.php?l= inurl:tekst.php?idt= inurl:newscat.php?id= inurl:newsticker_info.php?idn= inurl:rubrika.php?idr= inurl:rubp.php?idr= inurl: offer.php?idf= inurl:art.php?idm= inurl:title.php?id= inurl:".php?id=1" inurl:".php?cat=1" inurl:".php?catid= 1" inurl:".php?num=1" inurl:".php?bid=1" inurl:".php?pid=1" inurl:".php?nid=1"

ini sedikit cuplikannya. Anda dapat menggunakan milik Anda. Jadi, kami menemukan situsnya. Misalnya http://www.vestitambov.ru/

Selanjutnya, unduh program ini

**Konten Tersembunyi: Untuk melihat konten tersembunyi ini, jumlah postingan Anda harus 3 atau lebih.**

Klik Oke. Kemudian kita masukkan situs korban.

Kami menekan mulai. Selanjutnya kita tunggu hasilnya.

Jadi, program menemukan kerentanan SQL.

Selanjutnya, unduh Havij, http://www.vestitambov.ru:80/index.php?module=group_programs&id_gp= rekatkan tautan yang dihasilkan di sana. Saya tidak akan menjelaskan cara menggunakan Havij dan di mana mengunduhnya, tidak sulit untuk menemukannya. Semua. Anda telah menerima data yang Anda butuhkan - kata sandi administrator, dan terserah imajinasi Anda.

P.S. Ini adalah percobaan pertama saya untuk menulis sesuatu. maap kalo salah

Cara mencari menggunakan google.com

Semua orang mungkin tahu cara menggunakan mesin pencari seperti Google =) Tetapi tidak semua orang tahu bahwa jika Anda membuat kueri pencarian dengan benar menggunakan struktur khusus, Anda dapat mencapai hasil dari apa yang Anda cari jauh lebih efisien dan lebih cepat =) Dalam artikel ini Saya akan mencoba menunjukkan itu dan bagaimana Anda perlu melakukan pencarian dengan benar

Google mendukung beberapa operator pencarian lanjutan yang memiliki arti khusus saat melakukan pencarian di google.com. Biasanya, operator ini mengubah pencarian, atau bahkan memberi tahu Google untuk melakukan semuanya. jenis yang berbeda Cari. Misalnya, desain tautan: adalah operator khusus, dan kueri tautan: www.google.com tidak akan memberi Anda pencarian normal, tetapi akan menemukan semua halaman web yang memiliki tautan ke google.com.

jenis permintaan alternatif

cache: Jika Anda memasukkan kata lain dalam kueri, Google akan menyorot kata-kata yang disertakan dalam dokumen cache.

Sebagai contoh, cache: www.situs web akan menampilkan konten yang di-cache dengan kata "web" disorot.

tautan: kueri pencarian di atas akan menampilkan halaman web yang berisi tautan ke kueri yang ditentukan.

Sebagai contoh: link: www.website akan menampilkan semua halaman yang memiliki tautan ke http://www.site

terkait: Menampilkan halaman web yang "terkait" dengan halaman web yang ditentukan.

Sebagai contoh, terkait: www.google.com akan mencantumkan halaman web yang serupa halaman rumah Google.

informasi: Permintaan Informasi: akan memberikan beberapa informasi yang dimiliki Google tentang halaman web yang diminta.

Sebagai contoh, info: situs web akan menampilkan informasi tentang forum kami =) (Armada - Forum webmaster dewasa).

Permintaan informasi lainnya

mendefinisikan: Definisi: kueri akan memberikan definisi kata yang Anda ketik setelah ini, dikompilasi dari berbagai sumber online. Definisinya adalah untuk seluruh frasa yang dimasukkan (yaitu, itu akan mencakup semua kata dalam kueri yang tepat).

saham: Jika Anda memulai kueri dengan saham: Google akan memperlakukan sisa istilah kueri sebagai simbol ticker saham, dan menautkan ke halaman yang menampilkan informasi yang disiapkan untuk simbol ini.

Sebagai contoh, saham: intel yahoo akan menampilkan informasi tentang Intel dan Yahoo. (Perhatikan bahwa Anda harus mencetak karakter berita terkini, bukan nama perusahaan)

Permintaan Pengubah

lokasi: Jika Anda menyertakan site: dalam kueri Anda, Google akan membatasi hasil ke situs web yang ditemukannya di domain tersebut.

Anda juga dapat mencari zona individu, seperti ru, org, com, dll ( situs: com situs:ru)

semua judul: Jika Anda menjalankan kueri dengan allintitle:, Google akan membatasi hasil dengan semua kata kueri dalam judul.

Sebagai contoh, allintitle: pencarian google akan mengembalikan semua halaman pencarian Google seperti gambar, Blog, dll

judul: Jika Anda menyertakan intitle: dalam kueri Anda, Google akan membatasi hasil ke dokumen yang berisi kata tersebut dalam judul.

Sebagai contoh, judul:Bisnis

allinurl: Jika Anda menjalankan kueri dengan allinurl: Google akan membatasi hasil dengan semua kata kueri di URL.

Sebagai contoh, allinurl: pencarian google akan mengembalikan dokumen dengan google dan mencari di judul. Juga, sebagai opsi, Anda dapat memisahkan kata dengan garis miring (/) kemudian kata-kata di kedua sisi garis miring akan dicari dalam halaman yang sama: Contoh allinurl: foo/bar

inurl: Jika Anda menyertakan inurl: dalam kueri Anda, Google akan membatasi hasilnya pada dokumen yang berisi kata tersebut di URL.

Sebagai contoh, Inurl animasi: situs web

dalam tulisan: hanya mencari di teks halaman untuk kata yang ditentukan, mengabaikan judul dan teks tautan, dan hal-hal lain yang tidak terkait. Ada juga turunan dari pengubah ini - allintext: itu. selanjutnya, semua kata dalam kueri akan dicari hanya dalam teks, yang juga penting, mengabaikan kata-kata yang sering digunakan di tautan

Sebagai contoh, intext:forum

rentang tanggal: pencarian dalam kerangka waktu (rentang tanggal:2452389-2452389), tanggal untuk waktu ditentukan dalam format Julian.

Yah, dan segala macam contoh menarik permintaan

Contoh kompilasi kueri untuk Google. Untuk spammer

inurl:control.guest?a=sign

Situs:books.dreambook.com “URL Beranda” “Tanda tangani” inurl: tanda

Situs: www.freegb.net Beranda

Inurl:sign.asp "Jumlah Karakter"

"Pesan:" inurl:sign.cfm "Pengirim:"

inurl:register.php "Pendaftaran Pengguna" "Situs Web"

Inurl:edu/buku tamu “Menandatangani Buku Tamu”

Inurl:posting "Posting Komentar" "URL"

Inurl:/archives/ “Komentar:” “Ingat info?”

“Script dan Buku Tamu Dibuat oleh:” “URL:” “Komentar:”

inurl:?action=tambahkan “phpBook” “URL”

Intitle:"Kirim Cerita Baru"

Majalah

inurl:www.livejournal.com/users/mode=reply

inurl greatestjournal.com/mode=reply

Inurl:fastbb.ru/re.pl?

inurl:fastbb.ru /re.pl? “ Buku tamu”

Blog

Inurl:blogger.com/comment.g?”postID”"anonim"

Inurl:typepad.com/ "Posting komentar" "Ingat info pribadi?"

Inurl: greatestjournal.com/community/ "Posting komentar" "alamat poster anonim"

"Posting komentar" "alamat poster anonim" -

Intitle:"Kirim komentar"

Inurl:pirillo.com “Kirim komentar”

Forum

Inurl:gate.html?”name=Forums” “mode=reply”

inurl:”forum/posting.php?mode=reply”

inurl:”mes.php?”

inurl:”members.html”

inurl:forum/memberlist.php?”

Setiap pencarian untuk kerentanan pada sumber daya web dimulai dengan pengintaian dan pengumpulan informasi.

Intelijen dapat berupa aktif - kekuatan file dan direktori situs, meluncurkan pemindai kerentanan, melihat situs secara manual, atau pasif - mencari informasi di mesin pencari yang berbeda. Terkadang kerentanan diketahui bahkan sebelum halaman pertama situs dibuka.

Bagaimana ini mungkin?

Robot pencari, yang terus-menerus berkeliaran di Internet, selain informasi yang berguna bagi pengguna biasa, sering kali memperbaiki apa yang dapat digunakan oleh penyerang saat menyerang sumber daya web. Misalnya, kesalahan skrip dan file dengan informasi sensitif (dari file konfigurasi dan log hingga file dengan data otentikasi dan cadangan basis data).

Dari sudut pandang robot pencari, pesan kesalahan eksekusi kueri sql adalah teks biasa, tidak dapat dipisahkan, misalnya, dari deskripsi barang di halaman. Jika tiba-tiba robot pencari menemukan file dengan ekstensi .sql, yang karena alasan tertentu berakhir di folder kerja situs, maka itu akan dianggap sebagai bagian dari konten situs dan juga akan diindeks (termasuk, mungkin, kata sandi yang ditentukan di dalamnya ).

Informasi tersebut dapat ditemukan dengan mengetahui stabil, sering unik, kata kunci, yang membantu memisahkan "laman rentan" dari laman yang tidak mengandung kerentanan.

Basis data besar dari kueri khusus menggunakan kata kunci (disebut dorks) ada di exploit-db.com dan dikenal sebagai Basis Data Peretasan Google.

Mengapa google?

Dorks ditargetkan terutama di google karena dua alasan:

sintaks yang paling fleksibel untuk kata kunci (diberikan pada Tabel 1) dan karakter khusus (diberikan pada Tabel 2);

- indeks google masih lebih lengkap dari mesin pencari lainnya;

Tabel 1 - Kata kunci kunci google

Kata kunci

|

Arti

|

Contoh

|

lokasi

|

Cari hanya di situs yang ditentukan. Mempertimbangkan hanya url

|

site:somesite.ru - menemukan semua halaman pada domain dan subdomain yang diberikan

|

inurl

|

Cari berdasarkan kata-kata yang ada di uri. Tidak seperti kl. kata "situs", mencari kecocokan setelah nama situs

|

inurl:news - menemukan semua halaman di mana kata yang diberikan muncul di uri

|

dalam tulisan

|

Cari di badan halaman

|

intext:"traffic" - benar-benar mirip dengan kueri biasa "traffic"

|

judul

|

Cari di judul halaman. Teks di antara tag <br></td>

<td width="214">intitle:”index of” - menemukan semua halaman dengan daftar direktori <br></td>

</tr><tr><td width="214">ext <br></td>

<td width="214">Cari halaman dengan ekstensi yang ditentukan <br></td>

<td width="214">ext:pdf - menemukan semua file pdf <br></td>

</tr><tr><td width="214">tipe file <br></td>

<td width="214">Saat ini, itu benar-benar analog dengan kelas. kata "eks" <br></td>

<td width="214">jenis file:pdf - serupa <br></td>

</tr><tr><td width="214">terkait <br></td>

<td width="214">Cari situs dengan topik serupa <br></td>

<td width="214">terkait:google.ru - akan menunjukkan analognya <br></td>

</tr><tr><td width="214">tautan <br></td>

<td width="214">Cari situs yang menautkan ke ini <br></td>

<td width="214">tautan:somesite.ru - temukan semua situs yang memiliki tautan ke ini <br></td>

</tr><tr><td width="214">mendefinisikan <br></td>

<td width="214">Tampilkan definisi kata <br></td>

<td width="214">define:0day - definisi istilah <br></td>

</tr><tr><td width="214">cache <br></td>

<td width="214">Tampilkan konten halaman yang di-cache (jika tersedia) <br></td>

<td width="214">cache:google.com - buka halaman dari cache <br></td>

</tr></tbody></table><p>Tabel 2 - Karakter Khusus Kueri Google <br></p><table><tbody><tr><td width="214"><b>Simbol</b><br></td>

<td width="214"><b>Arti</b><br></td>

<td width="214"><b>Contoh</b><br></td>

</tr><tr><td width="214">“<br></td>

<td width="214">Frase yang tepat <br></td>

<td width="214">intitle:"Halaman konfigurasi router RouterOS" - cari router <br></td>

</tr><tr><td width="214">*<br></td>

<td width="214">Teks apa saja <br></td>

<td width="214">inurl:"bitrix*mcart" - cari situs di bitrix dengan modul mcart yang rentan <br></td>

</tr><tr><td width="214">.<br></td>

<td width="214">Karakter apa saja <br></td>

<td width="214">Index.of - mirip dengan indeks kueri <br></td>

</tr><tr><td width="214">-<br></td>

<td width="214">Hapus kata <br></td>

<td width="214">error -warning - tampilkan semua halaman dengan kesalahan tapi tanpa peringatan <br></td>

</tr><tr><td width="214">..<br></td>

<td width="214">Jangkauan <br></td>

<td width="214">cve 2006..2016 - menunjukkan kerentanan berdasarkan tahun mulai dari 2006 <br></td>

</tr><tr><td width="214">|<br></td>

<td width="214">Logis "atau" <br></td>

<td width="214">linux | windows - tampilkan halaman tempat kata pertama atau kedua muncul <br></td>

</tr></tbody></table><br>Harus dipahami bahwa setiap permintaan ke mesin pencari adalah pencarian hanya dengan kata-kata. <br>Tidak ada gunanya mencari meta-karakter di halaman (tanda kutip, tanda kurung, tanda baca, dll.). Bahkan mencari frasa yang tepat dalam tanda kutip adalah pencarian kata, diikuti dengan pencocokan tepat yang sudah ada di hasil. <p>Semua dorks Google Hack Database secara logis dibagi menjadi 14 kategori dan disajikan pada Tabel 3. <br>Tabel 3 - Kategori Basis Data Peretasan Google <br></p><table><tbody><tr><td width="168"><b>Kategori</b><br></td>

<td width="190"><b>Apa yang memungkinkan untuk menemukan</b><br></td>

<td width="284"><b>Contoh</b><br></td>

</tr><tr><td width="168">pijakan <br></td>

<td width="190">Kerang web, pengelola file publik <br></td>

<td width="284">Temukan semua situs yang diretas yang berisi kulit web yang terdaftar: <br>(intitle:"phpshell" ATAU intitle:"c99shell" ATAU intitle:"r57shell" ATAU intitle:"PHP Shell" ATAU intitle:"phpRemoteView") `rwx` "uname" <br></td>

</tr><tr><td width="168">File yang berisi nama pengguna <br></td>

<td width="190">File registri, file konfigurasi, log, file yang berisi riwayat perintah yang dimasukkan <br></td>

<td width="284">Temukan semua file registri yang berisi informasi akun: <br><i>filetype:reg reg +intext:"manajer akun internet"</i><br></td>

</tr><tr><td width="168">Direktori Sensitif <br></td>

<td width="190">Direktori dengan berbagai informasi (dokumen pribadi, konfigurasi vpn, repositori tersembunyi, dll.) <br></td>

<td width="284">Temukan semua daftar direktori yang berisi file yang terkait dengan vpn: <br><i>"Config" intitle:"Index of" intext:vpn</i><br>Situs yang berisi repositori git: <br><i>(intext:"indeks /.git") ("direktori induk")</i><br></td>

</tr><tr><td width="168">Deteksi Server Web <br></td>

<td width="190">Versi dan informasi lain tentang server web <br></td>

<td width="284">Temukan konsol administratif server JBoss: <br><i>inurl:"/web-console/" intitle:"Konsol Administrasi"</i><br></td>

</tr><tr><td width="168">File Rentan <br></td>

<td width="190">Skrip yang berisi kerentanan yang diketahui <br></td>

<td width="284">Temukan situs yang menggunakan skrip yang memungkinkan Anda mengunggah file arbitrer dari server: <br><i>allinurl:forcedownload.php?file=</i><br></td>

</tr><tr><td width="168">Server Rentan <br></td>

<td width="190">Skrip instalasi, cangkang web, konsol administratif terbuka, dll. <br></td>

<td width="284">Temukan konsol PHPMyAdmin terbuka yang dijalankan sebagai root: <br><i>intitle:phpMyAdmin "Selamat datang di phpMyAdmin ***" "berjalan di * sebagai root@*"</i><br></td>

</tr><tr><td width="168">pesan kesalahan <br></td>

<td width="190">Berbagai kesalahan dan peringatan sering kali mengungkapkan informasi penting - mulai dari versi CMS hingga kata sandi <br></td>

<td width="284">Situs dengan kesalahan dalam mengeksekusi kueri sql ke database: <br><i>"Peringatan: mysql_query()" "permintaan tidak valid"</i><br></td>

</tr><tr><td width="168">File yang berisi info menarik <br></td>

<td width="190">Sertifikat, cadangan, email, log, skrip sql, dll. <br></td>

<td width="284">Temukan skrip sql inisialisasi: <br><i>filetype:sql dan "masukkan ke" -site:github.com</i><br></td>

</tr><tr><td width="168">File yang berisi kata sandi <br></td>

<td width="190">Segala sesuatu yang dapat berisi kata sandi - log, skrip sql, dll. <br></td>

<td width="284">Log yang menyebutkan kata sandi: <br><i>tipe file:</i><i>catatan</i><i>dalam tulisan:</i><i>kata sandi |</i><i>lulus |</i><i>pw</i><br>skrip sql yang berisi kata sandi: <br><i>ext:</i><i>sql</i><i>dalam tulisan:</i><i>nama belakang</i><i>dalam tulisan:</i><i>kata sandi</i><br></td>

</tr><tr><td width="168">Info Belanja Online Sensitif <br></td>

<td width="190">Informasi terkait belanja online <br></td>

<td width="284">Temukan kode pin: <br><i>dcid =</i><i>bn=</i><i>pin</i><i>kode=</i><br></td>

</tr><tr><td width="168">Data jaringan atau kerentanan <br></td>

<td width="190">Informasi yang tidak terkait langsung dengan sumber daya web, tetapi memengaruhi jaringan atau layanan non-web lainnya <br></td>

<td width="284">Temukan skrip <a href="https://venikdaily.ru/id/yota/ne-zahodit-v-vk-s-kompyutera-ne-mogu-voiti-v-kontakt-chto/">penyetelan otomatis</a> proxy yang berisi informasi tentang jaringan internal: <br><i>inurl:proksi | inurl:wpad ext:pac | ext:dat findproxyforurl</i><br></td>

</tr><tr><td width="168">Halaman yang berisi portal <br></td>

<td width="190">Halaman yang berisi formulir login <br></td>

<td width="284">halaman web saplogon: <br><i>intext:"2016 SAP AG. Seluruh hak cipta." judul: "login"</i><br></td>

</tr><tr><td width="168">Berbagai Perangkat Online <br></td>

<td width="190">Printer, router, sistem pemantauan, dll. <br></td>

<td width="284">Temukan panel konfigurasi printer: <br><i>judul:"</i><i>hp</i><i>laser jet"</i><i>inurl:</i><i>SSI/</i><i>Otentik/</i><i>mengatur_</i><i>konfigurasi_</i><i>info perangkat</i><i>htm</i><br></td>

</tr><tr><td width="168">Nasihat dan Kerentanan <br></td>

<td width="190">Situs dengan versi CMS yang rentan <br></td>

<td width="284">Temukan plugin yang rentan di mana Anda dapat mengunggah file arbitrer ke server: <br><i>inurl:fckeditor -intext:"ConfigIsEnabled = False" intext:ConfigIsEnabled</i><br></td>

</tr></tbody></table><br>Dorks lebih sering fokus pada pencarian semua situs di Internet. Tetapi tidak ada yang mencegah Anda membatasi area pencarian di situs atau situs mana pun. <br>Setiap permintaan ke google dapat difokuskan pada situs tertentu dengan menambahkan kata kunci "site:somesite.com" pada permintaan tersebut. Kata kunci ini dapat ditambahkan ke dork apapun. <p><b>Otomasi Pencarian Kerentanan</b><br>Jadi, lahirlah ide untuk menulis utilitas sederhana yang mengotomatiskan pencarian kerentanan menggunakan <a href="https://venikdaily.ru/id/tele2/poiskovaya-sistema-aport-poiskovaya-sistema-aport/">mesin pencari</a>(google) dan berdasarkan Google Hack Database.</p><p>Utilitas adalah skrip yang ditulis dalam nodejs menggunakan phantomjs. Tepatnya, skrip ditafsirkan oleh phantomjs itu sendiri. <br>Phantomjs adalah browser web lengkap tanpa <a href="https://venikdaily.ru/id/m-video/kratkii-obzor-gui-freimvorkov-dlya-java-i-moe-pervoe-prostenkoe/">GUI</a>, dikelola menggunakan kode js dan memiliki API yang nyaman. <br>Utilitas menerima nama yang cukup bisa dimengerti - dorks. Meluncurkannya di <a href="https://venikdaily.ru/id/megaphone/kak-otkryt-konsol-cmd-ot-imeni-administratora-zapusk-konsoli-ot-administratora-kak-otkryt-koman/">garis komando</a>(tanpa opsi) kami mendapatkan bantuan singkat dengan beberapa contoh penggunaan:</p><p>Gambar 1 - Daftar opsi dorks dasar</p><p>Sintaks umum dari utilitas ini adalah: dork "command" "list of options". <br>Penjelasan rinci tentang semua opsi disajikan pada Tabel 4.</p><p>Tabel 4 - Sintaks dorks <br></p><table border="1"><tbody><tr><td width="214"><b>Tim</b><br></td>

<td width="214"><b>Pilihan</b><br></td>

<td width="214"><b>Keterangan</b><br></td>

</tr><tr><td rowspan="4" width="214">ghdb <br></td>

<td width="214">-l <br></td>

<td width="214">Tampilkan daftar bernomor kategori dork Basis Data Peretasan Google <br></td>

</tr><tr><td width="214">-c "nomor atau nama kategori" <br></td>

<td width="214">Unduh dorks dari kategori yang ditentukan dengan nomor atau nama <br></td>

</tr><tr><td width="214">-q "frasa" <br></td>

<td width="214">Unduh dorks yang ditemukan berdasarkan permintaan <br></td>

</tr><tr><td width="214">-o "berkas" <br></td>

<td width="214">Simpan hasil ke file (hanya dengan opsi -c|-q) <br></td>

</tr><tr><td rowspan="8" width="214">google <br></td>

<td width="214">-d "konyol" <br></td>

<td width="214">Tentukan arbitrer dork (opsi dapat digunakan berkali-kali, kombinasi dengan opsi -D diperbolehkan) <br></td>

</tr><tr><td width="214">-D "berkas" <br></td>

<td width="214">Gunakan dorks dari file <br></td>

</tr><tr><td width="214">-s "situs" <br></td>

<td width="214">Setel situs (opsi dapat digunakan beberapa kali, kombinasi dengan opsi -S diperbolehkan) <br></td>

</tr><tr><td width="214">-S "berkas" <br></td>

<td width="214">Gunakan situs dari file (dorks akan mencari setiap situs secara independen) <br></td>

</tr><tr><td width="214">-f "filter" <br></td>

<td width="214">Tetapkan kata kunci tambahan (akan ditambahkan ke setiap dork) <br></td>

</tr><tr><td width="214">-t "jumlah ms" <br></td>

<td width="214">Interval antara permintaan ke google <br></td>

</tr><tr><td width="214">-T "jumlah ms" <br></td>

<td width="214">Waktu habis jika captcha ditemui <br></td>

</tr><tr><td width="214">-o "berkas" <br></td>

<td width="214">Simpan hasilnya ke file (hanya dork yang ditemukan sesuatu yang akan disimpan) <br></td>

</tr></tbody></table><br>Menggunakan perintah ghdb, Anda bisa mendapatkan semua dorks dari exploit-db pada permintaan sewenang-wenang, atau menentukan seluruh kategori. Jika Anda menentukan kategori 0, maka seluruh database akan dibongkar (sekitar 4,5 ribu dorks). <p>Daftar kategori yang tersedia saat ini ditunjukkan pada Gambar 2. <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/b8f/b11/ffe/b8fb11ffeaced5066fd2fd9e43be67fb.jpg' width="100%" loading=lazy loading=lazy></p><p>Gambar 2 - Daftar kategori dorks GHDB yang tersedia</p><p>Tim google akan mengganti setiap dork ke mesin pencari google dan menganalisis hasilnya untuk pertandingan. Dorks yang sesuatu ditemukan akan disimpan ke file. <br>Utilitas mendukung mode pencarian yang berbeda: <br>1 dork dan 1 situs; <br>1 dork dan banyak situs; <br>1 situs dan banyak dorks; <br>banyak situs dan banyak dorks; <br>Daftar dorks dan situs dapat ditentukan baik melalui argumen dan melalui file.</p><p><b>Demonstrasi karya</b><br>Mari kita coba mencari kerentanan apa pun menggunakan contoh pencarian pesan kesalahan. Perintah: dorks ghdb –c 7 –o error.dorks akan memuat semua dork yang diketahui dari kategori “Pesan Kesalahan” seperti yang ditunjukkan pada Gambar 3. <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/28c/386/641/28c386641d1528652f7f8e8b8089097a.jpg' width="100%" loading=lazy loading=lazy><br>Gambar 3 - Memuat semua dorks yang diketahui dari kategori "Pesan Kesalahan"</p><p>Dorks dimuat dan disimpan ke file. Sekarang tinggal "mengatur" mereka di beberapa situs (lihat Gambar 4). <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/8e0/a8a/3af/8e0a8a3af4f26544da1faa584813dbff.jpg' width="100%" loading=lazy loading=lazy><br>Gambar 4 - Cari kerentanan situs yang menarik di cache google</p><p>Setelah beberapa waktu, beberapa halaman yang mengandung kesalahan ditemukan di situs yang diteliti (lihat Gambar 5).</p><p><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/10b/e83/ba3/10be83ba38f172213ba06b3f9ad05a58.jpg' width="100%" loading=lazy loading=lazy><br>Gambar 5 - Ditemukan pesan kesalahan</p><p>Hasilnya, di file result.txt kita dapatkan <a href="https://venikdaily.ru/id/mts-services/polnyi-spisok-komand-dlya-russkoi-siri-chto-sprosit-u-siri/">daftar lengkap</a> dorks yang mengarah ke kesalahan. <br>Gambar 6 menunjukkan hasil pencarian kesalahan situs. <br><br>Gambar 6 - Hasil pencarian kesalahan</p><p>Dalam cache untuk dork ini, backtrace penuh ditampilkan, mengungkapkan jalur absolut skrip, sistem manajemen konten situs, dan jenis database (lihat Gambar 7). <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/0a9/455/588/0a9455588496d6609f5e13d598cb5a48.jpg' width="100%" loading=lazy loading=lazy><br>Gambar 7 - pengungkapan informasi tentang struktur situs</p><p>Namun, harus diingat bahwa tidak semua dorks dari GHDB memberikan hasil yang benar. Selain itu, google mungkin tidak menemukan kecocokan yang tepat dan menunjukkan hasil yang serupa.</p><p>Dalam hal ini, lebih bijaksana untuk menggunakan daftar pribadi Anda. Misalnya, selalu ada baiknya mencari file dengan ekstensi "tidak biasa", contohnya ditunjukkan pada Gambar 8. <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/d7f/865/693/d7f865693f7fcf13137598eeed0ecb58.jpg' width="100%" loading=lazy loading=lazy><br>Gambar 8 - Daftar ekstensi file yang tidak biasa untuk sumber daya web biasa</p><p>Akibatnya, pada perintah dorks google -D extensions.txt -f bank, dari permintaan pertama, google mulai mengembalikan situs dengan ekstensi file "tidak biasa" (lihat Gambar 9). <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/107/e1f/a2f/107e1fa2f41c4169bcc254cba2f2f4b6.jpg' width="100%" loading=lazy loading=lazy><br>Gambar 9 - Cari jenis file "buruk" di situs perbankan</p><p>Perlu diingat bahwa Google tidak menerima permintaan lebih dari 32 kata.</p><p>Dengan dorks google –d intext:”error|warning|notice|syntax” –f university <br>Anda dapat mencari kesalahan interpreter PHP di situs pendidikan (lihat Gambar 10). <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/717/74f/e36/71774fe3656bfc058c42d43262fdec4a.jpg' width="100%" loading=lazy loading=lazy><br>Gambar 10 - Menemukan Kesalahan Runtime PHP</p><p>Terkadang tidak nyaman menggunakan satu atau dua kategori dorks. <br>Misalnya, jika Anda tahu bahwa situs tersebut berjalan di mesin wordpress, maka Anda memerlukan dorks khusus untuk wordpress. Dalam hal ini, akan lebih mudah untuk menggunakan pencarian Google Hack Database. dorks ghdb –q wordpress –o wordpress_dorks.txt akan mendownload semua wordpress dorks, seperti yang ditunjukkan pada Gambar 11: <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/dcb/ac9/a4e/dcbac9a4eb12f6ec775d9cccc2fdee87.jpg' width="100%" loading=lazy loading=lazy><br>Gambar 11 - Cari dorks yang berhubungan dengan Wordpress</p><p>Mari kita kembali ke bank lagi dan dengan perintah dorks google -D wordpress_dords.txt -f bank kita akan mencoba mencari sesuatu yang menarik terkait dengan wordpress (lihat Gambar 12). <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/042/0c2/c43/0420c2c435931704288b171f725ccc6a.jpg' width="100%" loading=lazy loading=lazy><br>Gambar 12 - Mencari kerentanan Wordpress</p><p>Perlu dicatat bahwa pencarian Google Hack Database tidak menerima kata-kata yang lebih pendek dari 4 karakter. Misalnya, jika CMS situs tidak diketahui, tetapi bahasanya diketahui - PHP. Dalam hal ini, Anda dapat memfilter apa yang Anda butuhkan secara manual menggunakan pipa dan utilitas pencarian sistem dorks –c all | findstr /I php > php_dorks.txt (lihat gambar 13): <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/4c1/2f8/6e1/4c12f86e111074293c14d6a939c6ebab.jpg' width="100%" loading=lazy loading=lazy><br>Gambar 13 - Cari melalui semua dorks di mana ada penyebutan PHP</p><p>Mencari kerentanan atau beberapa informasi sensitif di mesin pencari harus dicari hanya jika ada indeks yang signifikan di situs ini. Misalnya, jika sebuah situs memiliki 10-15 halaman yang diindeks, maka bodoh untuk mencari sesuatu dengan cara ini. Memeriksa ukuran indeks itu mudah - cukup masukkan string <a href="https://venikdaily.ru/id/kyivstar/sekrety-poiskovoi-sistemy-google-kak-iskat-v-google-sekrety-poiska-kak-naiti-lyubye/">pencarian Google</a> situs: somesite.com. Contoh situs dengan indeks yang tidak mencukupi ditunjukkan pada Gambar 14. <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/78e/1db/b4f/78e1dbb4fc78cd422cec311fc2ca9d33.jpg' width="100%" loading=lazy loading=lazy><br>Gambar 14 - Memeriksa ukuran indeks situs</p><p>Sekarang tentang yang tidak menyenangkan... Dari waktu ke waktu, google dapat meminta captcha - tidak ada yang harus dilakukan - itu harus dimasukkan. Misalnya, saat memilah-milah kategori "Pesan Kesalahan" (90 dorks), captcha hanya keluar sekali.</p><p>Perlu ditambahkan bahwa phantomjs juga mendukung pekerjaan melalui proxy, baik melalui http maupun melalui antarmuka kaus kaki. Untuk mengaktifkan mode proxy, batalkan komentar pada baris yang sesuai di dorks.bat atau dorks.sh.</p><p>Alat ini tersedia sebagai kode sumber</p>

<p>Kali ini saya akan mencoba memberi tahu Anda apa yang tidak boleh dorks. Karena Anda sering harus bekerja dengan klien yang terlihat sangat gila. Dan setelah berbicara sedikit, ternyata mereka juga membayar orang-orang bodoh ini. Membuat marah, secara umum) Saya sendiri, karena kebodohan saya sendiri, membeli Dorks, baik untuk 300 rubel dan untuk 20 rubel. Tapi saya belum bertemu orang yang kompeten yang akan membuat dorks yang bagus dan mesin pencari akan memberikan apa yang saya butuhkan dari mereka. Tidak mencoba menyinggung siapa pun, dan kemudian hanya pendapat pribadi. Pertama, sebelum membeli, selalu minta 10-15 jalan untuk diperiksa, cukup evaluasi secara visual. Saya harap setelah panduan ini Anda akan dapat mengidentifikasi sedikit banyak dorks yang dipertajam untuk permintaan Anda dari mereka yang bahkan tidak dapat disebut publik. Pergi! Lebih mudah bagi saya untuk bekerja dengan contoh, jadi saya akan mencoba menuliskan daftar jalan "permainan" yang kadang-kadang muncul, dan memberi tahu Anda apa yang harus dicari: <br>Kode: error.php?gta_5= frame</p><p>Parsing dork menjadi beberapa bagian: error.php - di sini, diasumsikan bahwa kata ini harus ada di tautan. Bahkan, itu sedikit berbeda. Agar sebuah kata hadir di tautan, itu harus diterapkan ke inurl: atau operator allinurl:</p><p>Misalkan kita menemukan beberapa tautan dengan kata ini. Tapi, bagian inilah (dilihat dari dork) yang harus mengacu pada judul halaman. Saya tidak tahu pembuat kode apa yang akan membuat halaman error.php di situs game mereka. Pasti, akan ada. Tapi itu akan menjadi persentase yang sangat kecil.</p><p>Bagi saya, halaman harus kurang lebih dengan nama populer yang digunakan oleh pembuat kode php. Beberapa halaman lagi yang tidak diinginkan di dorks (sering kali penjual dork menggunakan kata-kata acak): Kode: gta5.php - tidak ada yang akan memanggil halaman farcry_primal.php farcry_primal.cfm - ekstensi .cfm digunakan di ASP.NET, ya , di atasnya mereka menulis, tetapi tidak sesering di php. Dan untuk masuk ke halaman dengan nama ini, itu sukses besar kramble.php how_to_work.php catch "in.php - karakter khusus tidak boleh ada di nama halaman jzooo.php - secara umum, pahami apa sih halaman ini game_of_trone .php - halaman langka , + tidak berlaku untuk game, tetapi kemungkinan besar untuk judul film Saya harap Anda memahami logika perkiraan.</p><p>Halaman harus memiliki judul yang logis, ini adalah hal utama. Tidak masalah apakah judul tersebut memiliki sesuatu yang berhubungan dengan tema game atau tidak. Halaman mana yang terutama digunakan oleh pembuat kode, dan secara umum halaman yang lebih populer yang dapat digunakan di dorks:</p><p>index.php <br>private.php <br>pm.php <br>pengguna.php <br>member.php <br>area.php <br>config.php <br>search.php <br>redirect.php <br>r.php (pengalihan yang sama) <br>s.php (pencarian yang sama) <br>mail.php forum.php <br>akun post.php.php <br>keluar.php <br>query.php <br>q.php (permintaan yang sama), dll.</p><p>Kurang lebih seperti ini.</p><p>Nama halaman di dork (jika ada) harus bersuku kata satu, nyaman untuk digunakan di situs, dan membawa semacam konotasi logis. Tidak menakutkan bahwa kami tidak memiliki nama seperti steam.php atau steam_keys.php atau rolet.php di sini, penting bagi kami untuk menemukan lebih banyak tautan. Dan semakin sering kata kueri digunakan di situs web, semakin baik. Kurang lebih perlu bagi kami tentang masalah ini, kami akan memilih dengan bantuan orang-orang bodoh lainnya Kami menemukan nama-nama halaman, tetapi ini bukan hal yang paling penting.</p><p>Mari kita lanjutkan ke bagian kedua.</p><p>Penuhi permintaan GET ini: ?gta_5 - Saya harus segera mengatakan bahwa tidak ada permintaan seperti itu. (Saya mengingatkan Anda bahwa ini adalah pendapat pribadi saya) Permintaan GET, idealnya, yang kita butuhkan, harus mengakses database, dan dalam kasus injeksi SQL, menyebabkan kesalahan output dari database. Ini lah yang kita butuhkan. Namun, menemukan permintaan yang akan disebut gta_5 - sekali lagi, semoga berhasil. Dan jika kita menemukannya, kita perlu membuatnya rentan. Ini sekali lagi membuang sebagian besar tautan yang kami minati. Beberapa contoh lagi dari permintaan yang buruk, tidak baik:</p><p>alur = <br>?paypal= <br>?qiwi_wallet= <br>?uang_saya= <br>?dai_webmoney= <br>?skdoooze= <br>?sadlkjadlkjswq= <br>

?213123=<br>

?777=</p><p>Mengapa paypal permintaan yang buruk? Karena diasumsikan dengan request ini kita ingin mengakses database dengan pilihan paypal. Tidak ada yang menyimpan database paypal, kecuali mungkin untuk perusahaan itu sendiri. Sekali lagi, saya selingkuh.</p><p>Contoh kueri bagus, kueri bagus yang disukai semua orang karena singkat, nyaman, mudah diingat, dan setidaknya memiliki logika: <br>?id= <br>?kucing= <br>?cat_id= <br>?dapatkan= <br>?posting= <br>?bingkai= <br>?r= <br>?redirect= (Anda mendapatkan idenya) <br>?spanduk= <br>?pergi= <br>?pergi= <br>?masuk= <br>?lulus= <br>?sandi= <br>?nama pengguna= <br>?pengguna= <br>?cari= <br>?s= <br>?dompet= <br>?aku= <br>?keseimbangan= <br>?lakukan= <br>?halaman= <br>?page_id= <br>?topik= <br>?forum= <br>?benang= <br>?unduh= <br>?gratis= <br>?pesan= <br>Tentu saja, Anda dapat melanjutkan tanpa batas. <br>Tapi ini adalah permintaan universal yang sangat cocok untuk campuran dorks, game, uang tunai, dan lainnya. Kami akan menemukan forum, situs torrent, dan yang lainnya. Misalnya, beberapa kueri yang mungkin berguna, katakanlah untuk kueri game: <br>?permainan= <br>?game_id= <br>?pertempuran= <br>?log= <br>?tim= <br>?senjata= <br>?inv= (persediaan) <br>?gamedata= <br>?pemain= <br>?pemain= <br>?play= (menemukan situs dengan klip video) <br>?playtag= <br>?pertandingan=</p><p>Kira-kira logika kueri yang sama harus diterapkan ke topik lain, idealnya. Setidaknya Anda perlu mengerti bahasa Inggris sedikit, dan menyadari apa yang Anda beli. Secara umum, cukup untuk melihat 10-20 pintu dan akan segera menjadi jelas jenis mega privat apa yang Anda beli, dan apakah layak untuk menghubungi penjual ini di masa depan. Atau secara umum, untuk melakukan pengembalian dana melalui hitam, jika Anda melihat bahwa dorks Anda mengandung sex.php? atau?photo= dan Anda memesan dorks untuk toko. Tangan di bawah kereta ke sosok seperti itu</p><p>Dan akhirnya, bagian terpenting dari dork (yang terkadang tidak ada sama sekali). Jika kami baru saja mempertimbangkan nama permintaan GET (bukan permintaan itu sendiri), sekarang kami hanya beralih ke permintaan, yang dapat membantu kami menemukan apa yang kami butuhkan. Dari test dork kami, ini adalah part - framenya</p><p>Saya tidak akan mengatakan bahwa ini adalah permintaan yang buruk, tetapi mengingat bahwa kami sedang mencari situs game, efektivitas permintaan semacam itu adalah sekitar 15-20%. Untuk campuran jalan, atau hanya untuk jumlah tautan (hanya untuk menggabungkan sesuatu), itu akan berhasil. Nama permintaan dapat mencakup, sebanyak yang dikatakan dengan benar oleh tutorial dan manual konyol, kata-kata apa pun yang terkait dengan topik kita. Kami tidak akan menyimpang dari permintaan game, jadi saya akan memberikan contoh permintaan game yang bagus dan cocok: <br>permainan <br>bermain game <br>exp <br>pemain <br>tingkat <br>pemain <br>dota <br>serangan balik <br>AWP | Aziimov <br>M19 <br>NAVI <br>main gratis <br>game gratis <br>Unduh permainan <br>forum permainan <br>tentang permainan <br>permainan tangkapan layar <br>panduan permainan</p><p>Harus jelas apa tema jalan Anda. Jika Anda memiliki sesuatu seperti berikut di dorks dibeli (dan kami membeli dorks game): Kode: menonton kebebasan teks dsadaswe 213123321 ledy gaga fuck amerika bla bla gadis payudara gratis XXX porno futurama s01e13 Kemudian lagi, jangan ragu untuk mengirim penjual nafik dan membuang dorks Anda. Anda tidak dapat melihat situs game :) Satu hal lagi, dengan permintaan ini Anda dapat menggunakan operator - intitle: , allintitle: , intext: , allintext: Di mana, setelah titik dua, akan ada permintaan game itu sendiri dari daftar a sedikit lebih tinggi (intitle: game, allintext: play free)</p><p>Sepertinya itu semua yang ingin saya sampaikan. Pada dasarnya, saya berharap artikel itu akan bermanfaat setidaknya entah bagaimana untuk pemula (ini akan berguna bagi saya dan membantu menghemat beberapa ratus rubel, dan membantu menempatkan penjual jalan yang tidak bermoral di tempatnya). Nah, jika Anda kurang lebih mengerti cara membuat dorks sendiri, saya hanya akan senang. Latih, isi mata / tangan Anda, tidak ada yang terlalu rumit di dorks. Dan akhirnya, saya tidak tahu caranya di dumper, tetapi a-parser dengan tenang makan dan mencari banyak tautan dengan permintaan dalam bahasa Rusia. Mengapa tidak, pikirku. Diuji, efeknya menyenangkan saya. Anda bisa tertawa))</p><p>Frame.php?name= permainan gratis <br>get.php?query= unduh cs <br>search.php?ok= server game</p>

<script>document.write("<img style='display:none;' src='//counter.yadro.ru/hit;artfast_after?t44.1;r"+

escape(document.referrer)+((typeof(screen)=="undefined")?"":

";s"+screen.width+"*"+screen.height+"*"+(screen.colorDepth?

screen.colorDepth:screen.pixelDepth))+";u"+escape(document.URL)+";h"+escape(document.title.substring(0,150))+

";"+Math.random()+

"border='0' width='1' height='1' loading=lazy loading=lazy>");</script>

<div style="font-size:0px;height:0px;line-height:0px;margin:0;padding:0;clear:both"></div>

</div>

</div>

<div class="related_block main_articles">

<h3 class="head2">Rekomendasikan artikel lain</h3>

<div class="category_page related">

<div class="col-md-6 col-sm-6">

<div class="post">

<div class="thumb">

<a href="https://venikdaily.ru/id/m-video/slabotochnye-sistemy-chto-vhodit-chto-vklyuchayut-v-sebya-slabotochnye/"><img width="410" height="220" src="/uploads/82b836de95dd99bb3bfc72db5d380377.jpg" class="attachment-thumbnail size-thumbnail wp-post-image" alt="Apa yang termasuk pekerjaan tegangan rendah?" / loading=lazy loading=lazy></a>

</div>

<div class="cat_link">

<ul class="post-categories">

<li><a href="https://venikdaily.ru/id/category/m-video/" rel="category tag">Video M</a></li>

</ul>

</div>

<div class="caption">

<div class="row">

<div class="col-md-12">

<h2><a href="https://venikdaily.ru/id/m-video/slabotochnye-sistemy-chto-vhodit-chto-vklyuchayut-v-sebya-slabotochnye/">Apa yang termasuk pekerjaan tegangan rendah?</a></h2>

</div>

</div>

</div>

</div>

</div>

<div class="col-md-6 col-sm-6">

<div class="post">

<div class="thumb">

<a href="https://venikdaily.ru/id/megafon-services/gde-hranit-dengi-na-otdyhe-v-otele-izuchaem-varianty-gde-hranit-dengi/"><img width="410" height="220" src="/uploads/955bc905d8623d6be6890fa2bae24546.jpg" class="attachment-thumbnail size-thumbnail wp-post-image" alt="Tempat menyimpan uang untuk liburan di hotel - menjelajahi opsi Tempat menyimpan barang di pantai" / loading=lazy loading=lazy></a>

</div>

<div class="cat_link">

<ul class="post-categories">

<li><a href="https://venikdaily.ru/id/category/megafon-services/" rel="category tag">Layanan Megafon</a></li>

</ul>

</div>

<div class="caption">

<div class="row">

<div class="col-md-12">

<h2><a href="https://venikdaily.ru/id/megafon-services/gde-hranit-dengi-na-otdyhe-v-otele-izuchaem-varianty-gde-hranit-dengi/">Tempat menyimpan uang untuk liburan di hotel - menjelajahi opsi Tempat menyimpan barang di pantai</a></h2>

</div>

</div>

</div>

</div>

</div>

</div>

</div>

<dblock></dblock>

</div>

</div>

</div>

<div class="col-md-4 col-sm-4">

<aside class="right_col">

<div class="new_art box">

<h3>Paling populer</h3>

<div class="post">

<div class="thumb">

<a href="https://venikdaily.ru/id/m-video/kak-prodat-kulinarnyi-recept-s-foto-zarabotok-v-internete-na-kulinarnyh/"><img width="410" height="220" src="/uploads/45a10970e92c87de9a6676d9bcf59494.jpg" class="attachment-thumbnail size-thumbnail wp-post-image" alt="Hasilkan uang secara online dari resep kuliner Jual resep tanpa foto" / loading=lazy loading=lazy></a>

</div>

<div class="cat_link">

<ul class="post-categories">

<li><a href="https://venikdaily.ru/id/category/m-video/" rel="category tag">Video M</a></li>

</ul>

</div>

<div class="caption">

<div class="row">

<div class="col-md-12">

<h2><a href="https://venikdaily.ru/id/m-video/kak-prodat-kulinarnyi-recept-s-foto-zarabotok-v-internete-na-kulinarnyh/">Hasilkan uang secara online dari resep kuliner Jual resep tanpa foto</a></h2>

</div>

</div>

</div>

</div>

<div class="post">

<div class="thumb">

<a href="https://venikdaily.ru/id/aliexpress/seld-pod-shuboi-brutto-netto-sbornik-receptov-sel-dka-pod-shuboi/"><img width="410" height="220" src="/uploads/7337906fea8ac0c22db641f8d181b5d0.jpg" class="attachment-thumbnail size-thumbnail wp-post-image" alt="Kumpulan resep* Herring di bawah mantel bulu" / loading=lazy loading=lazy></a>

</div>

<div class="cat_link">

<ul class="post-categories">

<li><a href="https://venikdaily.ru/id/category/aliexpress/" rel="category tag">Aliexpress</a></li>

</ul>

</div>

<div class="caption">

<div class="row">

<div class="col-md-12">

<h2><a href="https://venikdaily.ru/id/aliexpress/seld-pod-shuboi-brutto-netto-sbornik-receptov-sel-dka-pod-shuboi/">Kumpulan resep* Herring di bawah mantel bulu</a></h2>

</div>

</div>

</div>

</div>

<div class="post">

<div class="thumb">

<a href="https://venikdaily.ru/id/beeline/morkov-po-koreiski-s-pripravoi-tehnologicheskie-karty-prigotovleniya-blyud/"><img width="410" height="220" src="/uploads/4a9d9c1124dff616e4beea51cfb57781.jpg" class="attachment-thumbnail size-thumbnail wp-post-image" alt="Peta teknologi memasak Peta teknologi produk kuliner wortel Korea" / loading=lazy loading=lazy></a>

</div>

<div class="cat_link">

<ul class="post-categories">

<li><a href="https://venikdaily.ru/id/category/beeline/" rel="category tag">langsung menuju</a></li>

</ul>

</div>

<div class="caption">

<div class="row">

<div class="col-md-12">

<h2><a href="https://venikdaily.ru/id/beeline/morkov-po-koreiski-s-pripravoi-tehnologicheskie-karty-prigotovleniya-blyud/">Peta teknologi memasak Peta teknologi produk kuliner wortel Korea</a></h2>

</div>

</div>

</div>

</div>

</div>

<aside id="text-2" class="widget widget_text">

<div class="textwidget">

<p>

</p>

</div>

</aside>

</aside>

</div>

</div>

</div>

</main>

<footer id="footer">

<div class="container">

<div class="row">

<div class="col-md-4 col-sm-4">

<div class="logo_wr">

<a rel="sidebar" href="#" class="b_link">Ke bookmark</a>

<a href="https://venikdaily.ru/id/" rel="home" class="logo2"><br></a>

</div>

<div class="f_text">

<p>© 2022. Panduan komunikasi seluler</p>

<p>Seluruh hak cipta</p>

<p>Setiap penggunaan materi yang diposting <br/>di situs hanya diperbolehkan dengan tertulis <br/>izin hak cipta</p>

</div>

</div>

<div class="col-md-8 col-sm-8">

<div class="col-md-4 col-sm-4">

<nav class="footer_menu">

<div id="nav_menu-6"><div class="menu-header_menu-container"><dblock></dblock></div></div>

</nav>

</div>

<div class="col-md-3 col-sm-3">

<dblock></dblock>

</div>

<div class="col-md-5 col-sm-5">

<div class="footer_right">

<a href="#" class="vk_link">Bergabunglah dengan Vkontakte</a>

<div class="counter">

<dblock></dblock>

</div>

<div class="footer_menu3">

<div id="nav_menu-8">

<div class="menu-top_menu-container">

<ul id="menu-top_menu-1" class="menu">

<li class="menu-item menu-item-type-post_type menu-item-object-page menu-item-1361"><a href="" class="menu-image-title-after"><span class="menu-image-title">Pengiklan</span></a></li>

<li class="menu-item menu-item-type-post_type menu-item-object-page menu-item"><a href="https://venikdaily.ru/id/sitemap.xml" class="menu-image-title-after"><span class="menu-image-title">peta situs `</span></a></li>

<li class="menu-item menu-item-type-post_type menu-item-object-page menu-item-1363"><a href="" class="menu-image-title-after"><span class="menu-image-title">Edisi proyek</span></a></li>

</ul>

</div>

</div>

</div>

<div class="soc">

<ul>

<li class="item1"><a href="https://vk.com/share.php?url=https://venikdaily.ru/megafon-services/operatory-poiskovoi-sistemy-google-instrukciya-po-ispolzovaniyu/">vkontakte</a></li>

<li class="item2"><a href="https://www.facebook.com/sharer/sharer.php?u=https://venikdaily.ru/megafon-services/operatory-poiskovoi-sistemy-google-instrukciya-po-ispolzovaniyu/">Facebook</a></li>

<li class="item3"><a href="https://www.twitter.com/share?url=https%3A%2F%2Fvenikdaily.ru%2Fid%2Fmegafon-services%2Foperatory-poiskovoi-sistemy-google-instrukciya-po-ispolzovaniyu%2F">Indonesia</a></li>

<li class="item4"><a href="">google+</a></li>

</ul>

</div>

</div>

</div>

</div>

</div>

</div>

</footer>

<script type='text/javascript'>

/* <![CDATA[ */

var tocplus = {

"visibility_show": "show",

"visibility_hide": "hide",

"width": "Auto"

};

/* ]]> */

</script>

<script type='text/javascript' src='/assets/front.min.js'></script>

<script type='text/javascript'>

var q2w3_sidebar_options = new Array();

q2w3_sidebar_options[0] = {

"sidebar": "right_col",

"margin_top": 10,

"margin_bottom": 0,

"stop_id": "footer",

"screen_max_width": 400,

"screen_max_height": 0,

"width_inherit": false,

"refresh_interval": 1500,

"window_load_hook": false,

"disable_mo_api": false,

"widgets": ['text-2']

};

</script>

<script type='text/javascript' src='/assets/q2w3-fixed-widget.min.js'></script>

<script type='text/javascript' src='/assets/wp-embed.min.js'></script>

<script type='text/javascript' src='/assets/form.js'></script>

<link href="https://fonts.googleapis.com/css?family=PT+Sans:400,400i,700,700i" rel="stylesheet">

<script>

var context = $('.new_articles');

while (context.children('div:not(.row)').length) {

context.children('div:not(.row):lt(2)').wrapAll('<div class="row">');

}

var context = $('.category_page');

while (context.children('div:not(.row)').length) {

context.children('div:not(.row):lt(3)').wrapAll('<div class="row">');

}

$(document).ready(function() {

$(".mob_menu li.menu-item-has-children a:first-child").addClass('open_link');

$(".mob_menu li.menu-item-has-children ul a:first-child").removeClass('open_link');

$(".open_menu_link").click(function() {

$(".mob_menu").slideToggle("fast");

return false;

});

$(".mob_menu li.menu-item-has-children a.open_link").click(function() {

$(this).next().slideToggle("fast");

return false;

});

});

</script>

</body>

</html> |

Setiap upaya untuk beroperasi pada file dijawab oleh: Tidak ada hak istimewa FILE(tidak ada hak file). Dan tidak ada yang bisa dilakukan di sini.

Setiap upaya untuk beroperasi pada file dijawab oleh: Tidak ada hak istimewa FILE(tidak ada hak file). Dan tidak ada yang bisa dilakukan di sini.